WAAPとは?~包括的にWEBサイトを防御する次世代ソリューション~

WEBサイトを取り巻く動向

昨今のインターネット環境においては、多種多様なWEBサイト・WEBアプリケーションが動作しています。WEBサイト・WEBアプリケーションが動作するロケーションもオンプレミス・プライベートクラウド・パブリッククラウドと様々です。また、素早いアップデートに対応するために、アプリケーションのマイクロサービス化やAPIの利用も進んでいます。

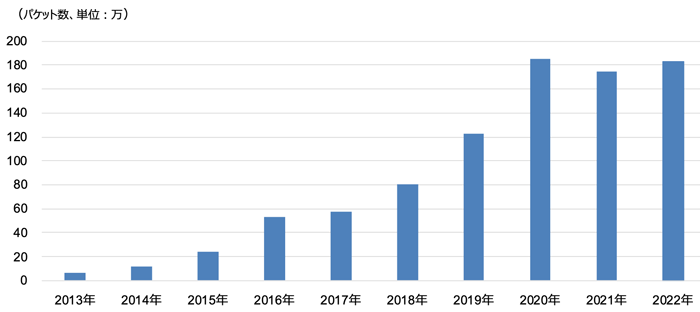

ここで「脅威」の動向に目を向けたいと思います。情報通信研究機構(NICT)では、大規模サイバー攻撃観測網を利用して、サイバー攻撃関連通信の観測を行い、毎年NICTER観測レポートを公開しています。「NICTER観測レポート2022」を見てみると、直近約10年で急激にサイバー攻撃が増加していることが分かります。

出典:情報通信研究機構

「NICTER観測レポート2022の公開」

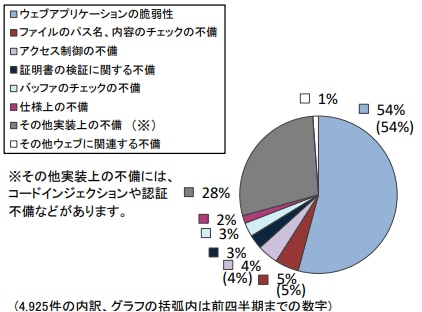

次に「脆弱性」についてです。情報処理推進機構およびJPCERTコーディネーションセンターが四半期に一度、「ソフトウェア等の脆弱性関連情報に関する届出状況」を公開しています。以下の図は、届出られた脆弱性の原因別の内訳です。「ウェブアプリケーションの脆弱性」が全体の半分以上を占めています。

出典:情報処理推進機構 JPCERTコーディネーションセンター

「ソフトウェア等の脆弱性関連情報に関する届出状況[2023年第1四半期(1月~3月)]」

サイバー攻撃は年々増加しており、一方で、発見されるWEBアプリケーションの脆弱性は多くの割合を占めています。脅威や脆弱性への対応として、WEBアプリケーション開発ではセキュアコーディングやシフトレフトなど、WEBアプリケーション運用ではSecOpsやDevSecOpsなどが求められています。しかし、ロケーションが異なったり、マイクロサービス化していたり、APIを利用していたりと、多種多様なWEBアプリケーションに個別のセキュリティ対策を行っていくことは、時間やコストの点でも非常に困難です。

WAAPという新たなセキュリティ

WAAPとはWeb Application and API Protectionの略で、近年新たに提唱されたWEBセキュリティの概念です。WAAPはWeb Application Firewall (WAF)、APIセキュリティ、Bot対策、DDoS対策の4つの機能を有するセキュリティ対策とされています。4つの機能について、ここでご紹介します。

-

Web Application Firewall

SQLインジェクションやクロスサイトスクリプティングなど、WEBアプリケーションの脆弱性を悪用した攻撃を、Signatureなどを用いてブロックし、WEBサイト・WEBアプリケーションを保護する機能です。

-

APIセキュリティ

公開しているAPIを狙う、従来のSignatureを使った検知では対応が難しい攻撃からWEBサイト・WEBアプリケーションを保護する機能です。

-

Bot対策

機会損失を引き起こす、Botによる自動化されたアクセスを識別し、有害なBotをブロックすることでWEBサイト・WEBアプリケーションを保護する機能です。

-

DDoS対策

ネットワーク帯域やリソースが処理しきれない大量のリクエストを送り、サービス停止を引き起こすDDoS攻撃から、WEBサイト・WEBアプリケーションを保護する機能です。

F5のクラウド型WAAPソリューション

F5はWAAPという新たなセキュリティの概念に求められる4つの機能を有したF5 Distributed Cloud Web Application and API Protection(F5 XC WAAP)を提供しています。F5 XC WAAPはF5のクラウド上で提供されるSaaS型のサービスです。WAAPというセキュリティの概念に求められる4つの機能として、F5 XC WAAPが提供する特徴をご紹介します。

Web Application Firewall

F5 XC WAAPには、WAFとして以下のような特徴があります。

・Attack Signature / Threat Campaign / Violation Detection

従来のWAFと同様にSignatureを用いた検知・ブロックを行う機能が実装されています。汎用的なAttack Signature、攻撃のトレンドや攻撃キャンペーンに対応するThreat Campaign Signature、HTTPリクエストがRFCに準拠しているかの検査を行うViolation Detectionというように、Signatureを用いた検知だけでも多様な攻撃に対応ができるようになっています。また、正常通信をブロックしまった場合には、除外ルール(WAF Exclusion Rule)やホワイトリスト(Trusted Client Rules)を利用することで、ブロックしないように処置を行うことも可能です。さらに、機械学習を用いて誤検知を軽減するAutomatic Attack Signatures Tuningという機能も搭載しています。

・Data Guard

HTTPレスポンスを検査し、機密データ(Sensitive Data)が含まれている場合、該当箇所をマスキング処理させることで、機密データの漏えいを防ぐ機能です。

ほかにもCSRF攻撃への対策としてCSRF Protection、GraphQLのクエリを検査するGraphQL Inspection、Cookieへのセキュリティ対策を行うCookie Protectionなどの機能が利用可能です。

APIセキュリティ

F5 XC WAAPには、APIセキュリティとして以下のような特徴があります。

・API Definition / Open API Validation

API仕様の定義ファイルであるSwaggerファイルをアップロードすることで、F5 XCのコンソール画面でAPIをグラフィカルに描画し、各Endpointの関係などを視覚的に確認することができます。Open API Validationを有効化することで、Swaggerファイルに定義されているAPIスキーマに、実際のAPIトラフィックが準拠しているかの検証を行うことが可能です。

・API Discovery

実際のAPIトラフィックを収集することで、API Endpointを自動的に検出し、トラフィックの動作分析を行うことができます。検出したAPI EndpointはF5 XCのコンソール画面に描画され、視覚的にShadow API(適切に管理されていないAPI)を認識することに役立ちます。トラフィックの動作分析において、機密データや認証状態の検出も可能で、これらもF5 XCのコンソール画面で確認することが可能です。

・API Protection Rules / API Rate Limiting

API Endpoint単位で、Allow/Denyを制御するルールやRate Limitを実装するルールを適用することができます。不要なAPIトラフィックをAPI Protection RulesでDenyし、大量のAPIトラフィックについてはAPI Rate Limitingを利用し、適切なAPIトラフィック量に制御することが可能です。

Bot対策

F5 XC WAAPには、Bot対策として以下のような特徴があります。

・Signature-Based Bot Protection

Bot対策に特化したSignatureが用意されています。ツールを利用した単純なBotについては、こちらを利用して検知・ブロックすることが可能です。

・JavaScript / Captcha Challenge

JavaScriptを用いてブラウザを利用したアクセスかどうかを検査するJavaScript Challenge、CAPTCHA(キャプチャ)認証を利用して人によるアクセスかどうかを検査するCaptcha Challengeの利用が可能です。ブラウザを利用しないBotなどのアクセスを検知・ブロックすることが可能です。

・Rate Limit Rule

短時間に多量のリクエストを送ってくるBotに対して、トラフィック量を制限することが可能です。

・Bot Defense

クライアントのふるまい情報を収集し、AI/MLを利用して分析することで、人とBotのアクセスを識別し、可視化やブロックを行います。ふるまい情報をもとにすることで、高機能Botと呼ばれるBotの検知も可能となっています。

DDoS対策

F5 XC WAAPには、DDoS対策として以下のような特徴があります。

・L3/L4 DDoSおよびL7 HTTP DDoSの自動軽減

F5ではスクラビングセンターを世界26か所(日本には東京、大阪)に展開しています。L3/L4 DDoSおよびL7 HTTP DDoS攻撃が発生した場合にはDDoSのトラフィックをスクラビングセンターに引き込むことでDDoS攻撃を自動で軽減可能です。

・DDoS Mitigation Rule

DDoS攻撃を軽減することに特化したブラックリストルールの作成が可能となっています。IPアドレスはもちろん、Country情報やTLS Fingerprintを用いてルールを作成することも可能です。

・DDoS Detection

平時より収集したトラフィックをAI/MLを利用して分析することで、異常なトラフィックパターンが発生した場合に検知し、F5XCのコンソール画面で詳細を確認することができます。この検知をもとにDDoS Mitigation Ruleを手動で作成することも、検知に連動して自動でDDoS Mitigation Ruleを作成させる(DDoS Detection Auto Mitigation)ことも可能です。

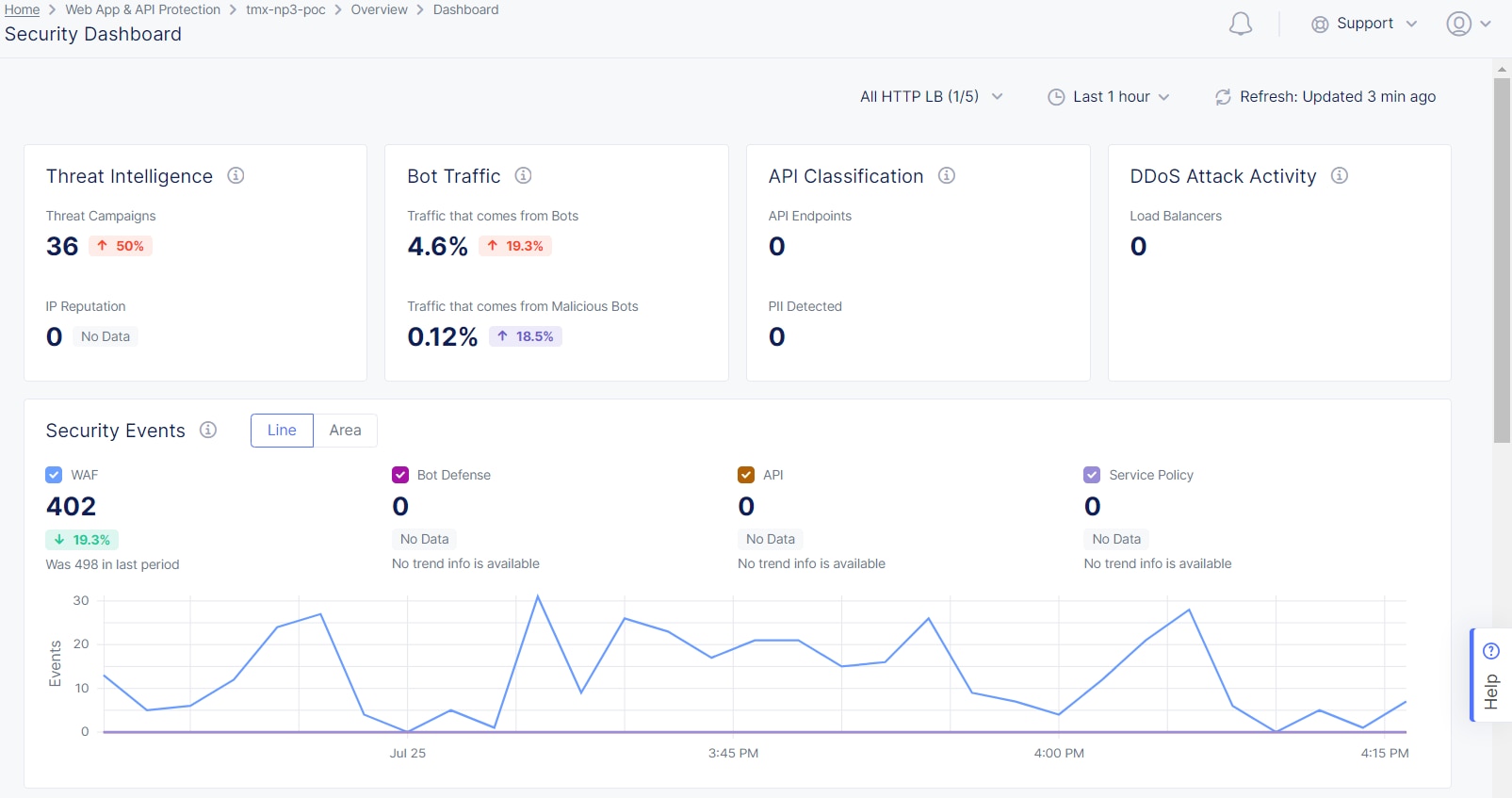

F5 XC WAAPのこれらの機能は全て、単一のコンソール上から管理・運用出来るようになっています。以下はWAAPの検知状況を示すSecurity Dashboardの例です。

基本的には、コンソール上で設定もすべて行います。WAFで正常な通信を止めてしまった場合でも、Security Dashboardでログを確認し、ログを確認している画面から直接除外ルールやホワイトリストを追加することができます。わざわざクラウドWAFサービス提供事業者のサポート窓口へ問い合わせする必要もなく、素早く対応を行うことが可能です。

また、コスト面の特徴ですが、F5 XC WAAPは従来のクラウドWAFサービスによくある帯域課金ではありません。基本契約となる「Base Package」にはWAAPの各機能を動作させるLoad balancerが1つ含まれており、このLoad balancerにてどれだけ帯域を使用しても定額の料金となっております。

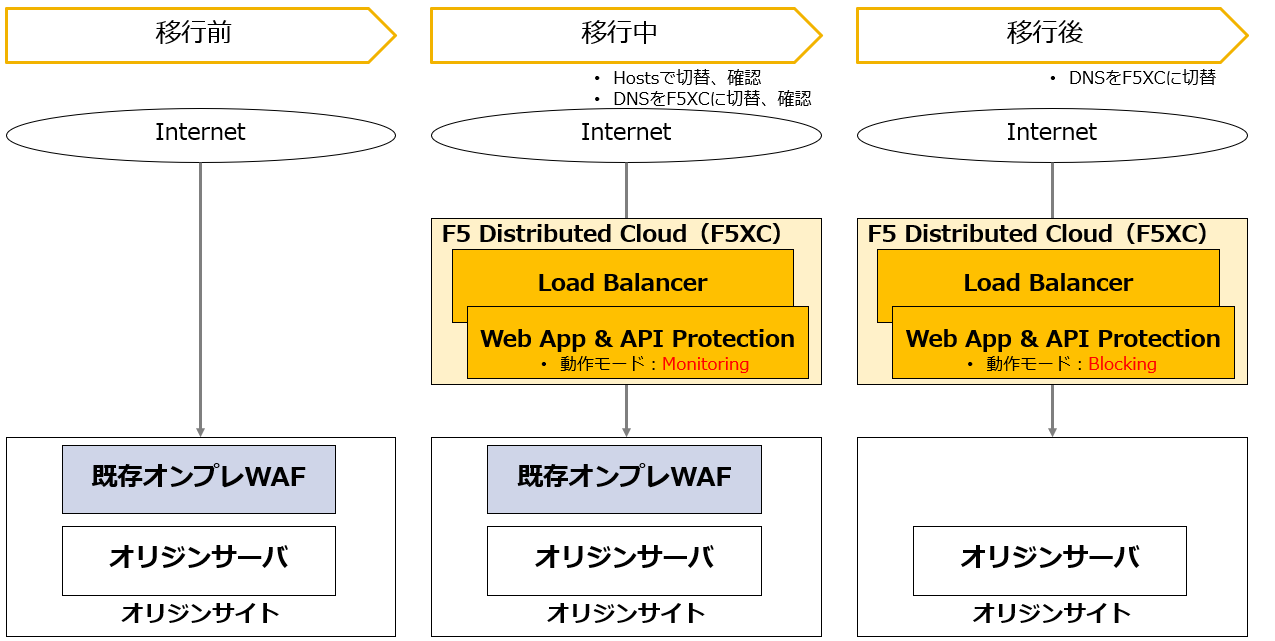

従来型WAFからの移行方法

F5 XC WAAPをご利用いただくにあたって最低限必要となるのは、F5 XC WAAPの設定とDNSの切り替えのみとなります。

従来のオンプレWAFからF5 XC WAAPへの移行の流れは、次のようなイメージです。

- 【移行前】

F5 XC WAAPの設定を行います。この際、WAFはMonitoring(監視のみ)モードで動作させます。 - 【移行中】

Hostsファイル等を利用し、特定のテスト端末からのみF5XC WAAP経由での通信を発生させ、誤検知等の発生状況を確認します。 - 【移行中】

誤検知等が発生した場合、除外ルールやホワイトリストルールを利用し、正常な通信をブロックしないようチューニング行います。 - 【移行中~移行後】

WAFをBlockingモードに変更します。 - 【移行中~移行後】

DNSをF5 XC WAAP向けに切り替えることで、全ての通信をF5 XC WAAP経由に変更します。 - 【移行後】

既存オンプレWAFを外します。

おわりに

サイバー攻撃は日々発生しています。そのような状況でも、脆弱性は次々と発見、報告されていく中で、セキュリティ対策も状況に応じて、アップデートしていく必要があります。一方で、すべてのWEBサイト・WEBアプリケーションに対して、個別にセキュリティ対策を行う時間やコストは有限です。

F5 XC WAAPは、F5がこれまでに培ってきたWAF防御、APIセキュリティ機能、Bot対策機能、DDoS防御の4つのセキュリティ対策を、単一のコンソール画面から管理・運用でき、様々な環境に適用できるサービスとなっています。皆様のWEBサイト・WEBアプリケーションのセキュリティ対策として、ぜひご検討ください。

漫画形式でもF5 XC WAAPを紹介しておりますので、最後にご紹介いたします。

「マルチクラウド・エッジ環境におけるWebアプリケーションセキュリティの強化と運用負荷の軽減を実現する方法」

F5 XC WAAPにご興味ございましたら、以下サイトからお気軽に弊社までお問い合わせください。

「F5 Distributed Cloud Web Application and API Protection (F5 XC WAAP)」