ランサムウェアに感染したら?対応策を詳しく解説

ビジネスに大きな被害をもたらすランサムウェア。もし感染してしまったら、どのような対応をすべきなのでしょうか。今回は、ランサムウェアに感染した際、被害を最小化するための基本的な対応策について解説するとともに、復旧方法にも触れていきます。万が一自社がランサムウェアに感染してしまった場合でも、冷静に的確な対応ができる知識を身につけておきましょう。

・ ○○ができていない○○が

ランサムウェアに感染したらまず何をすべきか

ランサムウェアとは、企業や組織のデータを暗号化などによって「人質」にとり、「身代金」として対価を要求する不正プログラムです。近年は暗号化に加え、外部に公開すると脅す二重恐喝も増えています。同時に、データを暗号化することなく、公開すると脅すだけの「ノーウェアランサム」も増えています。

万が一ランサムウェアに感染したら、企業はどのように対応すればよいのでしょうか。実際に対応した経験がなければなかなか分からないものです。今回は、ランサムウェア感染時の基本的な対応について解説します。

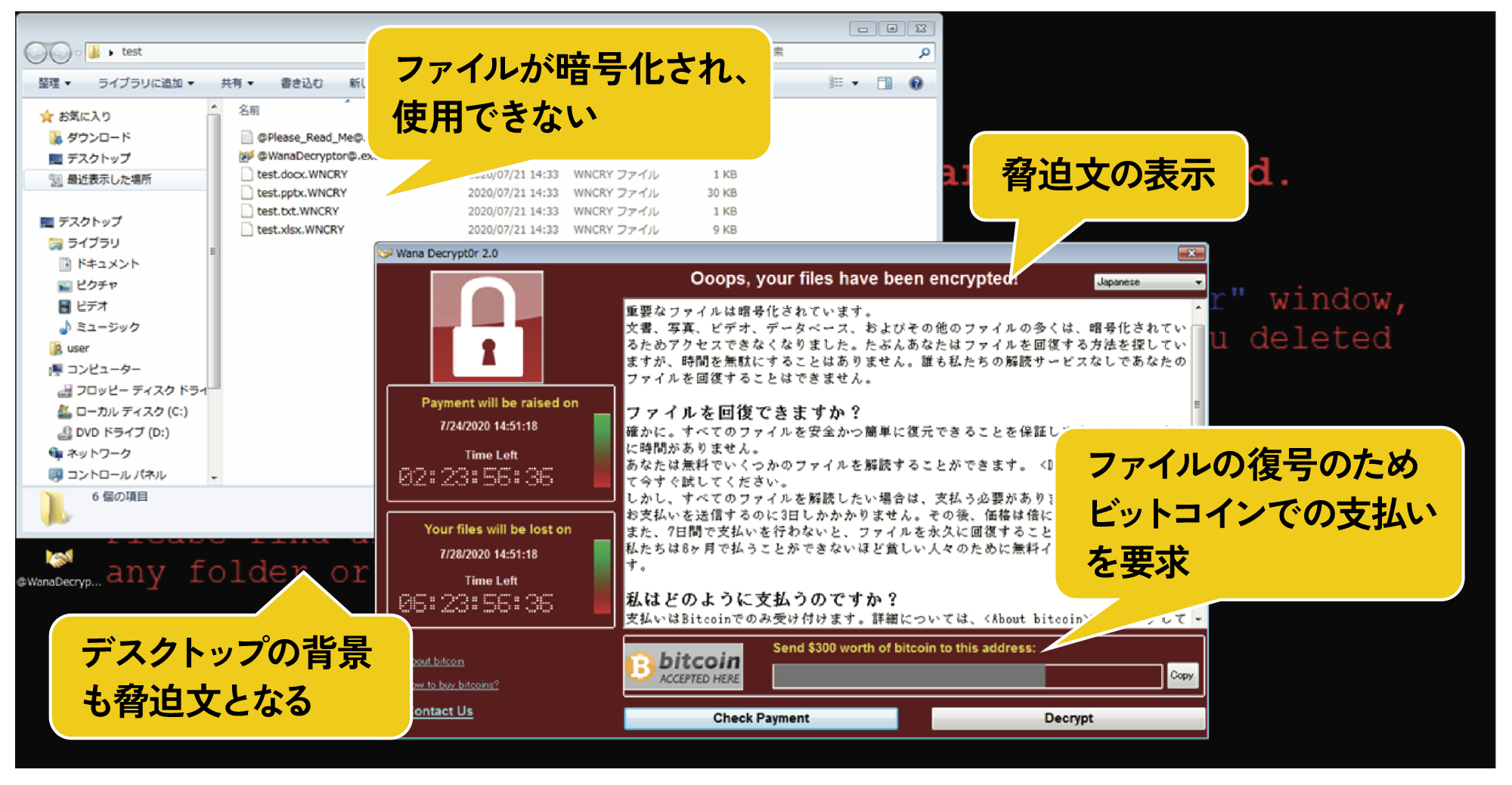

まず、対応の前提となるのは、PCなどの端末がランサムウェアに感染しているかどうかを確認することです。一般的にランサムウェアに感染すると、感染を示すメッセージが画面に表示され、さらにファイル操作などにも影響が現れます。

感染したPCのデスクトップの例

その具体例の1つが下の図です。「WannaCryptor」というランサムウェアに感染したPCのデスクトップ画面になります。脅迫文や支払い要求のメッセージが画面に表示されています。またフォルダ内のファイルを見ると、暗号化され使用できなくなっていることが分かります。

図1:WannaCryptorに感染させられた端末の画面

出典:独立行政法人情報処理推進機構 セキュリティセンター「事業継続を脅かす新たなランサムウェア攻撃について」をもとに作成

https://www.ipa.go.jp/archive/files/000084974.pdf

このように、データ暗号化以外の手口によるランサムウェアでも同様に、脅迫文の表示などから感染したかどうかが判別できます。

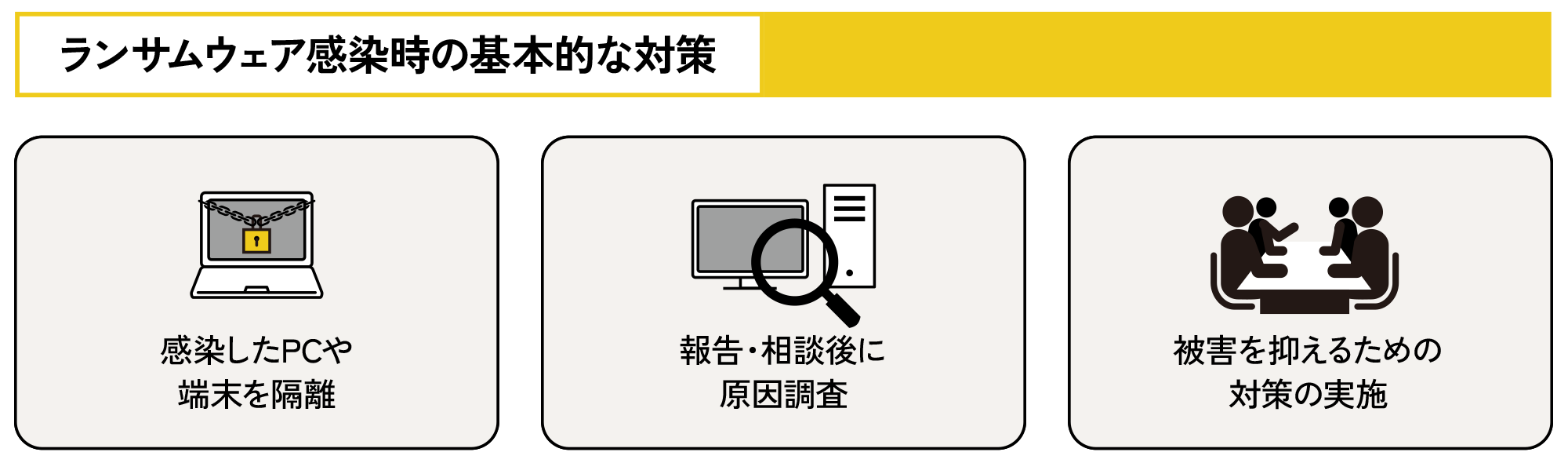

ランサムウェア感染時の基本的な対策

ここからはランサムウェアの感染が判明した際の対応について解説します。

大前提となるのが「攻撃者に身代金を払ってはいけない」ことです。仮に支払ったとしても、自社のデータが復号される保証や、外部に公開されない保証は何一つありません。そればかりか「この企業は支払いに応じる」と攻撃者のコミュニティに認識され、さらなる攻撃を受けるリスクが高まります。

最初に実施すべき対応は、感染したPCや端末を隔離すること

対応の第一歩は、感染したPCや端末をネットワークから隔離することです。具体的には、LANケーブルを抜いたり、無線LANの接続を解除したりして対処します。ランサムウェアの多くは、感染したPCや端末を起点に同じネットワーク内のPCや端末、ネットワーク機器にも感染を広げようとします。そのような被害拡大を防ぐことは優先すべき対処であり、そのためにネットワークから隔離するのです。

感染したPCや端末、ネットワーク機器を隔離する際には、電源を切ったり再起動をしないことも大切です。なぜなら、感染原因などを調査する際に必要なログが消失する可能性があるためです。また、感染後にデータをバックアップすることは、被害を拡大させる恐れがあるため避けましょう。

隔離が完了した後には、他にも感染したPCや端末がないか、感染範囲の確認も行います。

報告・相談を行った後、原因調査と対策を実施

隔離が終わったら、組織内のセキュリティ担当者の他、セキュリティ専門企業や専門家、警察に報告・相談します。自社の当事者のみで解決を試みるのはリスクが伴います。しかるべき相手に報告・相談し、今後の対応策を決め一緒に実施することが重要です。

次に、各種専用ツールおよびログを用いて感染原因を調査します。ウイルス対策ソフトなどでランサムウェアの種類を特定して駆除します。そしてどこからどのようにランサムウェアが侵入して感染したのか、感染経路も調査します。

感染原因と感染経路が判明したら、次なる被害に遭わないよう対策します。例えば、PCや端末のパスワードをより強固なものに変更したり、VPN機器やPCのOSなどにセキュリティパッチを適用して脆弱性を解消したりします。

ランサムウェアの被害からデータを復旧する2つの方法

ランサムウェア感染時の最後の対応は、被害からの復旧です。可能な限りデータの復旧を試み被害を最小化します。ここでは暗号化されたデータの復旧のケースを解説します。

復旧には以下2つの手段が挙げられます。

1.復号ツールを利用

ランサムウェアの種類によっては、暗号化されたデータを元に戻せる復号ツールが「No More Ransom」のWebサイト ※で提供されています。No More Ransomは、欧州刑事警察機構のサイバー犯罪対策機関「EC3」(EUROPEAN CYBERCRIME CENTRE)、オランダ国家警察、マカフィー株式会社が共同で運営するプロジェクトです。復号ツールは同プロジェクトが開発・公開したものです。

※出典:No More Ransom

https://www.nomoreransom.org/ja/index.html

ただし、ランサムウェアの種類によっては復号ツールが提供されていなかったり、ランサムウェアのバージョンによっては復号できなかったりする場合があるので注意が必要です。

2.バックアップデータのリストア

ストレージなどの外部記憶装置やメディアにバックアップしておいたデータをリストアすることで、暗号化されたデータを復旧します。リストアには、バックアップデータがランサムウェアに感染していないことが必須条件です。また復旧できるのはあくまでも、バックアップを行った時点までのデータになります。

ランサムウェア感染を未然に防ぐには

ランサムウェアから企業や組織の情報を守るためには、社員が使用するPCや端末、企業のシステムへの対策が不可欠です。

社員のPCや端末への対策としては、ウイルス対策ソフトの導入、不審なメールの添付ファイルやリンクを開かない、OSを常に最新の状態に保つことなどが挙げられます。

システムの対策としては、ネットワーク機器のOSを常に最新状態に保つことに加え、ウイルススキャンやフィルタリングの活用、セキュリティ製品の定期的なアップデートが重要です。

中でも、近年のリモートワークの普及に伴い導入する企業が増えたVPN機器は、ランサムウェアの侵入口となるケースが多いため、より厳格な対策が求められます。他にも、アクセス制御の見直しやEDR(Endpoint Detection and Response)の導入など、さまざまな対策が考えられます。

ランサムウェア対策に最適なバックアップストレージ「Cohesity」

ランサムウェア対策として、データのバックアップは非常に有効です。先述の通り、感染時にはバックアップデータをリストアすることで復旧が可能です。確実かつ効率的にバックアップを実施するためには、バックアップ先となるストレージ製品を適切に選定することが重要です。

『Cohesity』はランサムウェア対策に最適なデータバックアップソリューションで、高速なバックアップ・リストアが可能なソリューションです。独自OSを採用しているためランサムウェアに強く、また、優れた重複排除や圧縮機能などによりデータ保管・運用コストの削減を実現します。

今回はランサムウェアに感染したケースを想定し、感染の判別、感染時の対応の流れ、復旧の方法を中心に解説しました。次回はランサムウェア対策としてのデータ保護とバックアップについて、さらに詳しく解説します。またバックアップソリューションの導入・運用の最適化に向けたポイントを紹介していきます。

関連ブログ