NGINX App Protectによるアジャイル・ペリメーターセキュリティ

本内容は「Agile Perimeter Security with NGINX App Protect 」ブログを翻訳したものです。

<目次>

コンピュータセキュリティでの境界線は、内部アプリケーションやその他のインフラコンポーネントとの「信頼されたゾーン」を確立する概念的な線を意味しています。

従来のインフラ環境では、境界がイントラネット(内部ネットワーク)とインターネットを分けていました。イントラネットは安全とされ、脅威はその外側からしか来ないと考えられていました。セキュリティ構成は、パケット検査やアクセス制御によってイントラネットの周囲を固めるという、どちらかといえば静的なものでした。

しかし、時が経つにつれ、外部の攻撃者は、イントラネットのセキュリティ制御を回避し、イントラネット内のコンポーネントを危険にさらす方法を見つけたり、外部からの攻撃を細工して、リクエストが境界内から発信されたように見せかけたりするようになりました。このため、すべてのエンティティ(内部および外部)を継続的に評価される、ゼロ・トラスト・セキュリティ・モデルへの転換が求められています。つまり、イントラネットはもはや安全とは見なされていないのです。

デジタルトランスフォーメーション(DX)とマイクロサービスのような新しいアプリのアーキテクチャは、セキュリティ上の新たな課題も発生させています。多くの企業アプリは、パブリッククラウドでホストされているか、クラウドとオンプレミスのトポロジーに分散しているため、アプリを保護するセキュリティは、もはや管理者の制御下にあるわけではありません。その結果、多くの組織では、個々のアプリ(またはアプリ間に直接的な構造的依存関係がある小さなアプリのグループ)の周囲に境界線を設定するようになっています。次の図では、緑色の点線が境界線を表しています。

どのようなアーキテクチャ・モデルであっても、境界には「ゲートキーパー」が存在し、入ってくるトラフィックを検査し、その中のアプリケーションを保護します。このゲートキーパーを「エッジ」と呼びます。次の図は、一般的な 3 つの導入パターンですが、エッジは PROTECT という赤いボックスで表しています。

Kubernetesフレームワークのようなコンテナ型アーキテクチャでも、同じコンセプトが適用されます。Ingress ControllerはKubernetesクラスタ全体のエッジとして機能し、外部クライアントからのアクセスを管理し、クラスタ内のKubernetes Serviceへリクエストをルーティングします。ただし、次の図に示すように、クラスタ内でも、Pod単位やService単位など、より細かいレベルでセキュリティポリシーを適用することもできます。

- Podごとの保護(左側に図示)を使用すると、Podは1つ以上のコンテナー内のアプリあたはアプリコンポーネントを含む境界を定義します。

Serviceごとの保護(右側に図示)を使用すると、Service は1つ以上のPodを通じてアプリデプロイメントのインスタンスを公開します。境界は、Serviceの背後にあるPodの周囲に確立されます。

NGINX App Protectで境界線を保護する

NGINX App Protectは、市場をリードするF5のWebアプリケーションファイアウォール(WAF)技術に基づいて構築された最新のアプリケーションセキュリティソリューションです。NGINX App Protectを使用すると、オンプレミス、クラウド、ハイブリッド、マイクロサービスベース、コンテナなど、導入環境やアプリのアーキテクチャに関係なく、アプリのセキュリティを強化することが可能です。

NGINX App Protectを使用してエッジでセキュリティを実装すると、境界の外側でセキュリティを確保できるという利点があります。基本的に、トラフィック検査とアクセス制御はエッジで行われ、境界を越える前に脅威を排除します。アプリの前の最後のホップであるエッジは、アプリに対する脅威の種類と数を最もよく確認できる場所です。

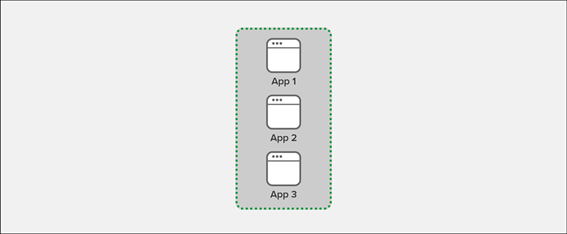

次の設定は、境界内で別々にアクセスされる3つのアプリ(app1、app2、app3)をNGINX App Protectで、保護するためのものです。

次の設定は、境界内の単一のアプリケーションであるpp1、app2、app3を保護するためのものです。

どちらの設定でも、アプリごとにapp_protect_policy_fileディレクティブがあり、それぞれ異なるセキュリティ要件があるため、個別のセキュリティポリシーを割り当てています。

その他のNGINX App Protectの設定については、以下を参照してください。

https://docs.nginx.com/nginx-app-protect/configuration-guide/configuration/

NGINX App ProtectによるCI/CDパイプラインのペリメーターセキュリティ

NGINX App Protectは、最新のアプリのスケーラビリティと自動化におけるセキュリティの課題に対応します。CI/CDパイプラインにNGINX App Protectを採用することで、アプリ、Pod、およびServiceのコードに近い部分でセキュリティを確保し、開発、運用、およびセキュリティの間のギャップを埋めることができます。

アプリ開発サイクルにセキュリティを組み込むことで、アプリやアプリコンポーネントのセキュリティリスクを発見するためのセキュリティテストを実施し、自動化することができます。セキュリティポリシーを定義し、セキュリティコンプライアンス要件が満たされない場合は、アプリの公開を差し戻すことができます。NGINX App Protectを公開前の新バージョンのアプリに統合することで、効果的に安全なアプリを提供することができます。

より多くの情報が必要な場合は、以下のサイトを参照いただくか弊社までお気軽にお問い合わせください。

https://docs.nginx.com/nginx/

BIG-IPのリプレースについてはこちらから