いま注目の「OTセキュリティ」とは? 製造現場を守るために必要な対策を紹介

はじめに

人手不足やデジタル技術の進化を背景に製造現場のDX化が進む中、設備や制御システムがITネットワークや外部システムと接続されるようになり、サイバー攻撃の対象はITだけでなくOTの領域にまで広がっています。

しかし、現場では「自社のOTセキュリティの現状を把握できていない」「守るべき資産やリスクの優先度がわからない」といった声が多く、対応に悩む企業が後を絶ちません。

本記事では、OTセキュリティの基本をわかりやすく紹介し、製造現場でよく見られる課題や、企業が取り組むべき対策について紹介します。

OTセキュリティとは?

OT(Operational Technology)とは、産業機器のプロセスや事象を監視、制御する事で、変化を起こしたり検知したりするハードウェア、ソフトウェアを指します。

IT(Information Technology)は日本語で「情報技術」と訳されますが、情報処理に関するあらゆる技術を指します。

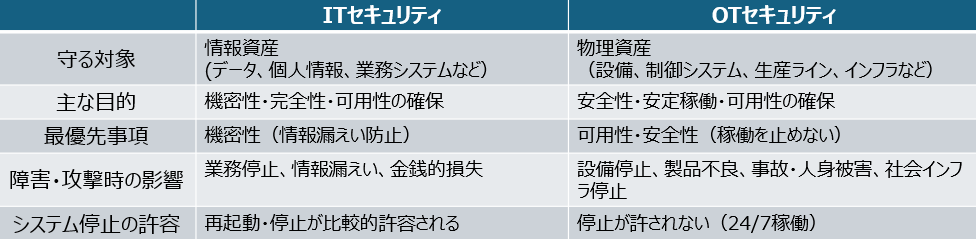

ITセキュリティは「情報を守ること」が最優先である一方、OTセキュリティは「人と設備を守り、操業を止めずに稼働を継続させること」を優先します。つまり、ITとOTでは守る対象や優先順位が大きく異なります。

OTがサイバー攻撃の標的になった背景

昨今、製造業やインフラなどOT環境を有する企業がサイバー攻撃の被害に遭うケースが増加しています。従来は 情報システムがサイバー攻撃の主たる標的と認識されてきましたが、今日では制御システムも対象となっており、サイバー脅威の範囲は着実に拡大しています。OT環境が狙われるようになった背景には以下の要因が考えられます。

①外部ネットワークとの接続

業務や生産がデジタル化したことで、工場内の設備や制御システムは社内のITネットワークやインターネットを介して外部ネットワークと接続され、運用や管理においてもリモートが前提になりました。

▽具体例

- MES/ERP などの IT システムとの連携

- 外部へのデータ送信(生産効率の可視化、ロボットや設備の稼働の可視化、AIとの連携)

- 遠隔からのメンテナンス、復旧

工場内に閉じられていたOT環境が外部ネットワークと連携するようになった今、OTは攻撃者にとってインターネット上から容易に攻撃し得る対象になりました。

②セキュリティに脆弱なOT環境

工場で利用される機器や設備、制御システムは10年を超える長期の利用を前提として導入されることが珍しくありません。また、生産ラインの稼働を優先するためにソフトウェアの修正やシステム変更などが厳しく制限されることもあります。このような特性からOT環境には多くの脆弱性が放置されている可能性があります。具体的には次のような例が挙げられます。

- 導入当時のOSやソフトウェアを長期に渡って利用している(例:Windows XP、Windows 7 など)

- ファームウェアや修正パッチを適用しない

- セキュリティ対策ソフトなどをインストールしない(または、古いOSに対応しているソフトがない)

- アカウントのパスワードが定期的に変更されていない

攻撃者にとって容易に攻撃が成立する条件が存在すると言えます。

③OT環境への攻撃が事業継続に直結するため

OT環境への攻撃は生産やサービスの中断を招き、事業継続に大きな影響をもたらします。

▽工場や施設の稼働が止まった場合のリスク

- 生産停止、社会活動の停止

- 納期遅延

- サプライチェーンの混乱

- 取引停止

- 業績悪化

- ブランド毀損

- 復旧や保証にかかる莫大な費用

攻撃者にとってOTは高額な身代金を要求できる可能性のある攻撃対象と言えます。

OT環境に対するセキュリティリスクが高まる今、製造現場を守るための具体的なセキュリティ対策が不可欠です。

製造現場が抱えている課題

OTセキュリティの必要性が高まっている一方で、製造現場ではその重要性が十分に認識されているとは言えず、対策が不十分な状況が各所で見受けられます。その背景にはOT特有の課題があります。

①OTネットワークが可視化されていない

多くの製造現場では、設備の増設や改修が長年にわたり繰り返されてきた結果、OTネットワークの全体像やその中身が十分に把握できていないという課題が顕在化しています。どのような機器が存在し、それぞれが何と接続されているのかといった基本的な情報が整理されていないケースも少なくありません。

結果として、意図していない通信や不正なアクセスが発生しても、その発見が遅れ、障害やインシデントに適切な対策を講じることが困難になります。

②ベンダーのサポートに依存

生産設備や制御システムの多くはベンダーや保守会社によるサポートに依存しており、その対応は現場への駆け付けだけでなくリモート対応が増えています。リモートメンテナンスには下記のような特徴があります。

- 外部ベンダーにリモート接続を常時許可している

- 個々のベンダーがVPNなどを用意して設備にアクセスしている

- アクセスユーザーの管理はベンダーに任せている

- アクセス履歴の管理をしていない

- どの機器が外部と接続しているのか正確に把握していない

攻撃に利用されかねない”入り口”が常時存在する状態で、かつそのアクセス管理は不透明になっている可能性があります。

いま最優先で取り組むべきOTセキュリティ対策

複雑化するOT環境においては、全方位的な対策を一度に進めることは現実的ではありません。まずは、リスクが高く、かつ現場運用に無理なく適用できる施策を優先することが、セキュリティ向上の鍵となります。

①OT資産・ネットワークの可視化

OTセキュリティを強化するうえで、最初のステップとなるのは「どんなOT資産が、どこに存在しているか」を正確に把握することです。PLCやHMIなど多様な機器がどこに配置され、どの経路で通信しているかを明らかにすることでOT環境の全体像がはじめて見えてきます。

②アクセス権限と外部接続の管理・統制

可視化の次に取り組むべきことは、アクセス権限を適切に管理し必要最低限のアクセスに制限することです。

- 社内利用者や委託事業者ごとにアクセスできる対象デバイスを明確に分ける

- 必要なときだけアクセス権限を付与できる仕組みにする(常時接続は避ける)

- 作業内容や接続の記録を確実に残す

- アクセスを一元的に管理できる仕組みを整える

外部からの接続を前提とする中でアクセスの管理を適切に行うことは、OT環境のセキュリティリスクを低減し安全性を高めるうえで重要なポイントとなります。

安全なリモートアクセス基盤の整備が OTセキュリティ強化の鍵に

外部からOT環境へアクセスする機会が増える中、安全なアクセス手段を確保できているかどうかがOTセキュリティ強化における重要な要素です。その実現には、必要な時に、必要な対象に安全に接続でき、操作の記録を確実に残せるリモートアクセス基盤の整備が不可欠です。従来のリモートアクセスツールでは難しかった「アクセスの細かな制御」、「特権ID管理」、「端末とリモートアクセスセッションの分離」、「アクセス履歴と作業内容の記録・管理」を実現できる基盤こそ、現場の安全性と運用のしやすさを両立する鍵となります。これらの要件を満たすために、Dispelのセキュアリモートアクセスは次のような機能を提供しています。

- ベンダー/従業員などユーザーごとに細かくアクセスを制御ユーザー/デバイス単位でアクセス権限を制御でき、申請承認のワークフローによってアクセス可能な時間帯も制限できます。OT環境への常時接続を避け、必要な時間帯に必要な対象にのみアクセスを許可する事ができます。

- セキュアな接続方式アクセスするユーザーのPCからOTネットワークに直接接続するのではなく、Dispelが提供する仮想デスクトップ(VDI)を経由してアクセスします。この仕組みにより、ユーザー端末とOTネットワークは完全に切り離され、マルウェア感染などのリスクを低減できます。

- ログの自動記録アクセスの申請/承認、アクセス権限の編集、実際のアクセスに関するログが記録されます。また、VDIを使った操作は全て録画されます。OT環境へのアクセス状況を可視化することができます。

- 複数拠点の一元管理複数の工場や拠点を保有し、多くのベンダーが関与する場合でも、DispelならOT環境へのアクセス管理を一つの画面でまとめて行うことができます。拠点ごと・ベンダーごとに分散しがちな接続管理を一元化することで、状況の把握や管理の負担を大幅に軽減できます。

OTセキュリティ対策の第一歩として、まずは保守作業やリモートアクセスなど、外部からの接続の安全性を見直してみてはいかがでしょうか。Dispelのセキュアリモートアクセスの概要は以下からダウロードが可能です。