ファイブアイズ(Five Eyes)連載 第1回 ntds.dit のダンプ

はじめに

前回の記事では、ファイブアイズ(Five Eyes)5カ国が共同で公開した「Detecting and Mitigating Active Directory Compromises」 を取り上げ、なぜ今、Active Directory(AD)セキュリティが重要視されているのかを解説しました。

本記事では、ファイブアイズ(Five Eyes)のガイダンスで、取り上げられているAD攻撃手法の中からntds.dit のダンプについて解説し、Tenable Identity Exposureで何が可視化できるのか、について解説します。

ntds.dit とは?

NTDS(NT Directory Services)は、Active Directoryのドメインコントローラ上に格納されているデータベースファイルであり、Active Directoryのユーザーオブジェクトやグループ、パスワードハッシュなどADに関するすべての情報が格納されています。

デフォルトでは、%SystemRoot%\NTDS\Ntds.dit にあります。

NTDSファイルには、パスワードハッシュが格納されているため、OSクレデンシャルダンピングやパス・ザ・ハッシュ攻撃などを用いたハッシュ窃取の対象となります。

ここでいう「ntds.ditダンプ」とは、Active Directoryのデータベースファイルである ntds.dit から、ユーザーのパスワードハッシュやアカウント情報などの認証情報を取得する行為を指します。つまり、ドメイン全体の認証基盤そのものを外部から解析可能な形で取り出すことを意味します。

攻撃者は、この ntds.dit を直接コピーする、あるいはバックアップやシステム機能を悪用して間接的に取得することで、内部の認証情報を抜き出そうとします。

攻撃者は、運用されているドメインコントローラからのみならず、ボリューム・シャドウコピー(バックアップ)内のntds.ditを探し、Windowsコマンドであるntdsutil.exeを利用して内部のデータを収集しようと試みます。

HAFNIUMやMustang Pandaといった国家APTだけでなく、Wizard SpiderやFIN6などのサイバー犯罪集団も、このファイルを狙った攻撃を行っていることがMITRE ATT&CKに掲載されています。

出典:https://attack.mitre.org/techniques/T1003/003/ 閲覧日:2026/5/11

Tenable Identity Exposureで何が分かるのか?

このntds.ditダンプが可能かどうかは、ドメインコントローラ上のデータにアクセスできる権限を持っているかどうかに大きく依存します。特に、Domain Admins 等の管理グループに所属するアカウントや、それに準ずる権限を持つアカウントは、結果として ntds.dit から認証情報を取得可能な状態にあるといえます。

そのため、これらの権限を持つアカウントがどれくらいあるのか、また意図せず同等の権限が付与されていないかを把握することが、ntds.ditダンプのリスクを評価するうえで非常に重要になります。

Tenable Identity Exposure は、このような管理グループを可視化することで、ntds.ditダンプにつながる権限の有無や過剰付与の状況を把握することを可能にします。

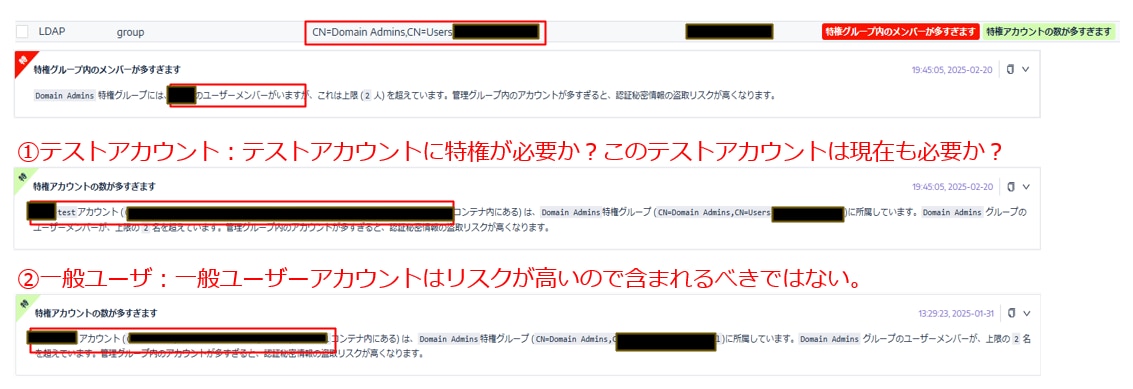

Tenable Identity Exposureの検知例

「露出インジケーター(IoE)」名:

ネイティブ管理グループメンバー

検知概要:

ネイティブ管理グループとは規定の管理(特権)グループを意味しており、これらのグループに所属するアカウントの数が多すぎると、認証秘密情報の盗取リスクが高くなります。過剰な権限設定になっており、攻撃者のAD乗っ取りとする「特権奪取」のリスクに直結する可能性があります。

Domain Admins 検知例:

対策:

不要なアカウントを削除、権限変更する、Domain Adminsグループから除外する、管理(特権)グループから除外する、など実施して下さい。

まとめ

「AD管理者が把握しきれない」「権限が増え続けている現実」「棚卸しの形骸化」課題はありませんか?

Tenable Identity Exposureを利用することで、以下の検知例のように、誰が 「ntds.dit に触れる権限を持っているのか」 を即座に把握可能になります。

検知例:

- 不要・過剰な特権

- 本来業務上不要な管理者権限

- 一般ユーザーやテストアカウントの特権付与

- サービスアカウントの過剰権限

最後に

特に注意すべきなのは、

「過去の運用の積み重ね」により、現在の担当者自身が把握できていない特権が残っているケースです。

Active Directoryは一度権限を付与すると、そのまま放置されがちであり、定期的な棚卸しが行われていない環境では、「誰が・なぜ・いつ付与された権限なのか」が分からなくなっていることも珍しくありません。

Tenable Identity Exposureは、このような属人化・形骸化した権限管理を可視化するための第一歩として活用できます。

また、このように、ntds.dit に触れる権限の把握は、ゴールデンチケット攻撃などの重大インシデントを防ぐための「入口」に過ぎません。実際の攻撃では、ntds.dit のダンプと組み合わせて、Kerberos認証を悪用したチケット偽造が行われるケースが多く確認されています。

次回は、今回解説した ntds.dit のダンプ と密接に関係する「ゴールデンチケット/シルバーチケット攻撃」 を取り上げます。

ゴールデンチケット攻撃は、

KRBTGT アカウントの秘密情報を悪用し、正規の Kerberos チケットを完全に偽造する攻撃手法です。

一度成立すると、ログに残りにくく、長期間にわたりドメイン全体を支配される極めて厄介な侵害につながります。ぜひ次回もご覧ください。