セキュリティは“継続が”標準に

継続的なエクスポージャー管理で攻撃の一歩先へ

攻撃者は24時間動いている。

リスクを最小化し、ビジネスを止めないセキュリティ戦略を。

攻撃者は24時間動いている。

リスクを最小化し、ビジネスを止めないセキュリティ戦略を。

CURRENT

日本企業を取り巻くサイバーリスクは年々深刻化しています。

過去5年間で118億円超のサイバー被害が報告され、情報漏えいの平均コストは5億5,000万円に到達。

なぜ日本企業が狙われるのでしょうか?

業務停止リスク、高い攻撃価値

日本企業は攻撃価値が高いターゲット。

業務停止のリスクも大きく、攻撃者にとって“儲けやすい”標的に…

対策不足、防御力の弱さ

欧米と比べて対策が遅れている。

相対的な防御力の弱さが攻撃者に狙われる要因に…

取引先経由の攻撃、連鎖的被害

取引先を経由した攻撃が増加。

自社だけ守っても、サプライチェーン全体の脆弱性が狙われている…

生成AI、暗号資産、リモートワーク

生成AI、暗号資産、リモートワーク…

新しい技術や働き方にセキュリティ対策が追いついていない…

日本企業のセキュリティ担当者は日々このような課題に直面しており、

従来の脆弱性管理に限界が来ています。

IMPORTANT

脆弱性は日々増加の一途を辿り、攻撃手法も高度化しています。

しかし、多くの企業では年1回の診断や、リアクティブ(事後対応)な運用から脱却できていないのが実情です。

その結果、侵害被害に遭うリスクは3倍にまで跳ね上がり、事後の対応コストも膨らんでしまいます。

こうした従来の脆弱性管理には、4つの構造的な課題が潜んでいるのです。

年1回の脆弱性診断、四半期ごとのスキャン。こうした「定期的な点検」では、日々増加する脆弱性に対応できません。攻撃者は24時間365日動いています。侵害されてから対応する「リアクティブ」な運用では、平均侵害コスト488万ドル、対応に2〜3倍の支出が必要になります。プロアクティブ(予防的)なアプローチへの転換が急務です。

従来の脆弱性管理は、サーバー、ネットワーク機器、クライアントPCが中心でした。しかし、攻撃対象領域は急速に拡大しています。

IT、クラウド、OT、ID、すべてを横断的に可視化し、「エクスポージャー(予防可能なリスク)」を管理する必要があります。

これら4つの課題を解決するには、従来の「脆弱性管理」から「エクスポージャー管理(CTEM)」への転換が必要です。

CTEM(Continuous Threat Exposure Management:継続的脅威エクスポージャー管理)とは、

攻撃される可能性のあるリスクを、継続的に発見・評価・対処する新しいセキュリティアプローチです。

従来の「年1回の診断」「事後対応」ではなく、

「リスクを常に可視化し続ける」「本当に危険な脅威に優先順位をつける」「攻撃される前に予防する」

―この考え方が、現代のサイバー攻撃に対抗する新しい標準になっています。

CONTACT

FEATURES

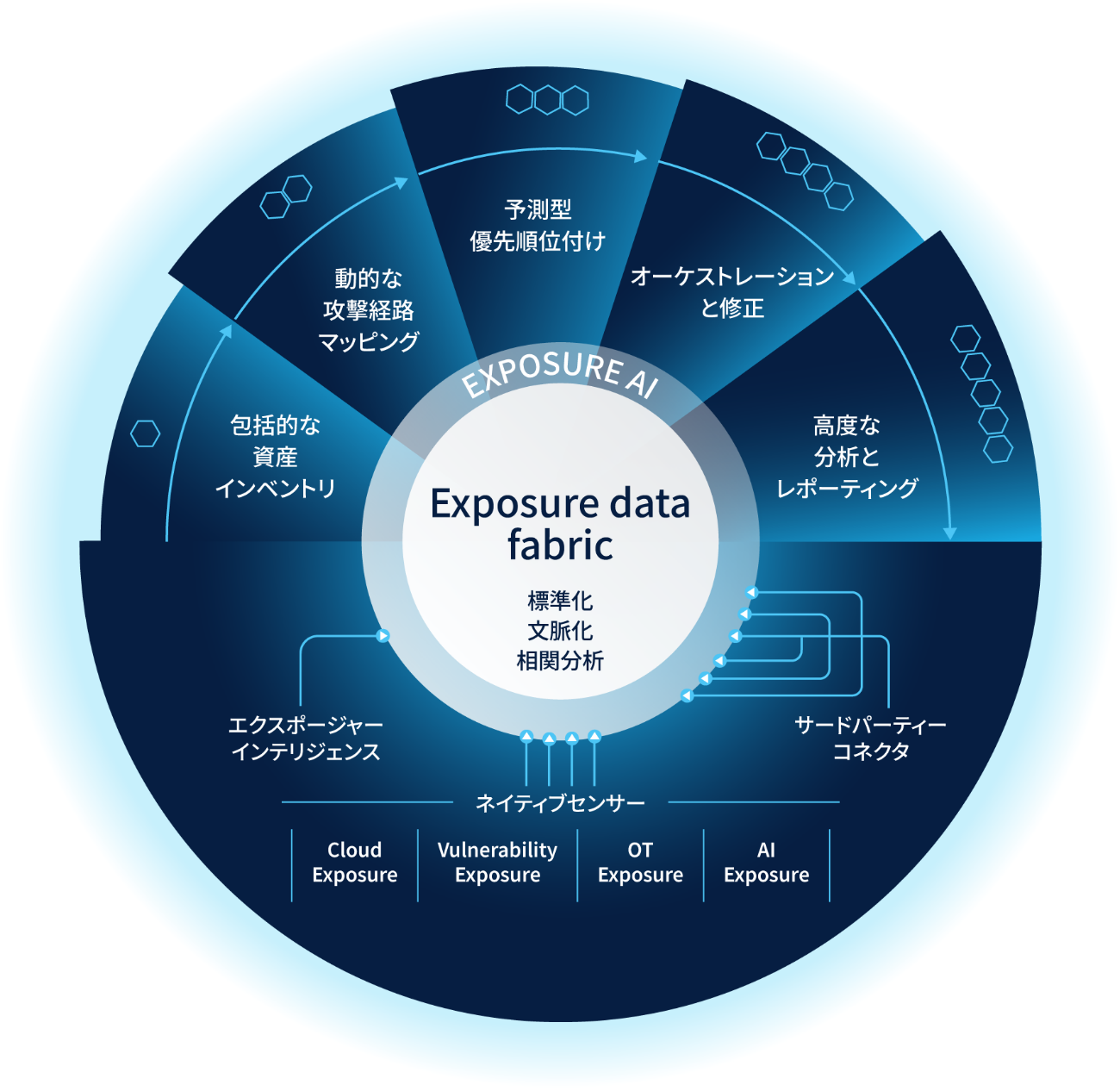

CTEMのリーディングプラットフォームであるTenableは、

リスクを可視化し、ビジネスの継続性を担保するセキュリティ戦略の構築を加速させます。

リスク情報の収集は、クラウドやオンプレミス、ID、工場、AI環境など、領域ごとの専用センサーによって網羅的に実行。

こうして集められた断片的なデータは、中核となる「Exposure data fabric(エクスポージャー・データ基盤)」へと集約されます。

情報の標準化と相関分析を経て、脅威は「点」から「面」の把握へと進化を遂げるのです。

仕上げに、AIが全情報を統合分析。

資産管理から攻撃ルートの特定、優先順位付け、修正の自動化まで、一連のプロセスをシームレスに完結させます。

01

脆弱性管理の分野で20年以上の実績を持つTenableは、165ヶ国以上、44,000社以上に導入され、Fortune 500企業の約60%、グローバル2000企業の約40%が信頼を寄せています。米国防総省、Amazon、Google、Microsoft、Appleをはじめ、金融、製造、医療、インフラなど、高いセキュリティが求められる業界で選ばれ続けています。単なる脆弱性スキャンツールの提供者から、継続的なエクスポージャー管理(CTEM)という概念を確立した先駆者として、常に業界をリードし続けています。

02

脆弱性管理を行う組織の58%が、検出範囲(カバレッジ)と正確性を最大の課題として挙げています。Tenableは、長年にわたり蓄積された脆弱性検出技術を基盤に、この課題に取り組んでいます。さらに、脆弱性の優先順位付けでは、単なる深刻度スコアではなく、「実際に攻撃される可能性」「ビジネスへの影響度」「攻撃ツールの存在」など100以上のデータを統合。本当に対処すべき脅威を明確にし、限られたリソースを効率的に活用できる環境を提供します。

03

Tenableは、オンプレミス、クラウド、Webアプリケーション、ID、工場の制御システム(OT)、コンテナ、モバイルデバイスまで、現代の複雑化したアタックサーフェス全体をカバーします。業界トップクラスの脆弱性データベースを保有し、日々更新される脅威情報をリアルタイムで反映。従来の脆弱性管理ツールではカバーできなかったクラウドの設定ミス、過剰な権限を持つID、管理外のシャドー資産まで、攻撃の入り口となりうるリスクを徹底的に可視化します。「見えない資産」や「管理外のシステム」を見逃さず、攻撃者が悪用する前に予防可能なリスクを特定できます。

実現できること・サポート内容はこちら

CONTACT

REASON

テクマトリックスは脆弱性管理のビジネスを20年以上に渡り展開し、

Tenable製品のディストリビューターとして、豊富な導入支援実績があります。

Tenable専任のエンジニアチームが、製品に関する技術的な質問からトラブルシューティングまで、日本語で手厚くサポートします。長年培ってきた脆弱性対策のノウハウと内製化支援の実績を活かし、実践的なアドバイスを提供します。

ご要件や既存の運用環境を丁寧にヒアリングし、最適な構成と設定内容を提案します。導入設計からパラメータシートの作成、インストール作業まで、確実な立ち上げを支援し、スムーズな運用開始を実現します。

製品を導入するだけでなく、組織内で使いこなせる体制づくりを支援します。Tenable製品の基本操作から実践的な運用方法まで、管理者向けトレーニングメニューを提供。運用開始後の定着支援やベストプラクティスの共有も行います。

Tenableのディストリビューターとして、メーカーと密接に連携。新製品のロードマップや最新の脅威情報をいち早くキャッチし、提供。パートナー様も含めたエコシステム全体でお客様のセキュリティ強化を支援します。

PRODUCT

Tenableは、現代の複雑化したIT環境全体を守るため、複数の専門的なソリューションを提供しています。

オンプレミス、クラウド、ID、OT、インターネット露出資産——

それぞれの領域に特化したセキュリティ機能を、統合プラットフォーム「Tenable One」で一元管理。

組織全体のエクスポージャーを可視化し、攻撃を未然に防ぎます。

IT、クラウド、ID、OTなど、複雑化したアタックサーフェス全体のリスクを一元管理する統合プラットフォームです。バラバラだった脆弱性管理、クラウドセキュリティ、ID管理、OTセキュリティの情報を集約し、AIが攻撃経路を分析して優先順位を判断。本当に対処すべき脅威を明確にし、攻撃を未然に防ぎます。

Active Directoryの設定ミス、過剰な権限、休眠アカウント、脆弱なパスワードポリシーなど、攻撃者が狙う弱点を継続的に検出。リアルタイム攻撃検知で侵害の拡大を防止し、攻撃経路を可視化して優先的に対処すべきリスクを明確にします。

AWS、Azure、GCPなどのマルチクラウド環境における設定ミス、過剰な権限、ワークロードの脆弱性、機密データの公開を検出します。クラウドのインフラ、ワークロード、ID、データ、AIリソースまで統合的に可視化。リスクの有害な組み合わせを特定し、優先順位をつけて対処することで、安全なクラウド活用を支援します。

CONTACT

従来の脆弱性管理では、増え続ける脅威に対応しきれません。

Tenableは、継続的なエクスポージャー管理(CTEM)により、IT・クラウド・ID・OT環境全体のリスクを可視化し、

本当に危険な脅威から優先的に対処。攻撃を未然に防ぎます。