Pentera導入前に押さえるべきポイントとは?CTEMを成功させるための準備ガイド

はじめに:これまでの振り返りと本記事のテーマ

サイバー攻撃は年々高度化し、企業のセキュリティ体制をすり抜けるケースが増えています。 シリーズ第一弾では、年1回のペネトレーションテストだけではなくCTEM(継続的脅威エクスポージャー管理)へシフトすることの重要性について解説しました。

そして シリーズ第二弾として、実際の攻撃手法をエミュレーションしたシナリオを自動で実行し、攻撃成立の可視化を提供するPentera製品を取り上げ、“攻撃者視点”の継続的セキュリティ検証の始め方について解説しました。

シリーズ第三弾では、CTEMを体現する代表的な製品であるPenteraの特長や主要機能について解説しました。

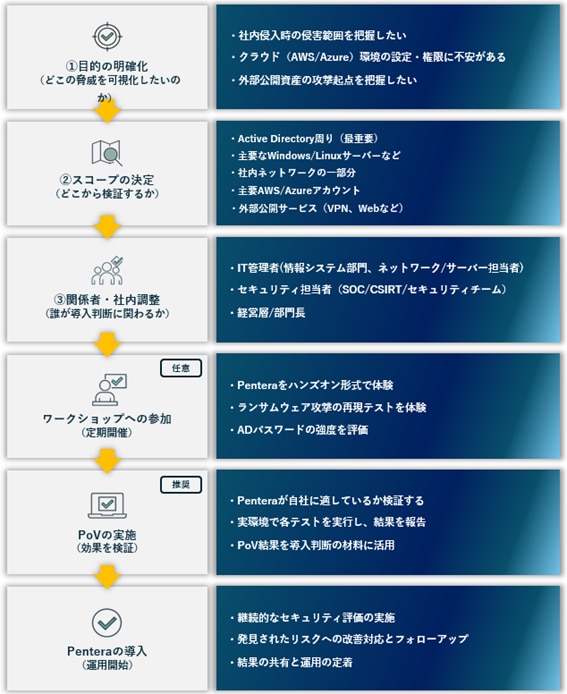

本シリーズの最終回となる今回は、「自社でPenteraを導入する際、まず何を準備すればよいのか?」という 【導入前の検討】に焦点を当て、そのポイントを解説します。

Pentera導入前に整理すべき「3つの視点」

Penteraは高度な専門スキルがなくても使い始められるのが特徴の一つですが、効果を最大化するためには「導入前の整理」がとても重要です。まずは次の3点を整理しましょう。

①目的の明確化 ― どこの脅威を可視化したいのか?

大きく3パターンに分かれます。Penteraは製品群として、内部(Core)・クラウド(Cloud)・外部公開領域(Surface)をカバーするため、目的が決まると入口が決まります。

例:

社内に侵入された場合どこまで侵害されてしまうのか確認したい→Pentera Core

クラウド(AWS/Azure)の設定や権限まわりに不安がある→Pentera Cloud

外部公開資産のどこが攻撃起点になり得るか知りたい→Pentera Surface

自組織の課題感に合わせて、Pentera Core /Pentera Cloud /Pentera Surface のどれから始めるか整理していきます。

※Pentera Cloudをご利用いただく際はPentera Coreのライセンスが必要です。

②スコープの決定 ― どこから検証するか?

いきなり全組織・資産をテスト対象にする必要はありません。次のような「重要ポイント」から進めていきましょう。

例:

・Active Directory周り(最重要)

・主要なWindows/Linuxサーバーなど

・重要なサーバーが配置されているセグメントへアクセスする際に、攻撃者が必ず通過するネットワーク(チョークポイント)

・主要AWS/Azureアカウント

・外部公開サービス(VPN、Webなど)

ここで重要なのは、「攻撃された際に業務へ大きな支障をきたし、影響が広範囲に及ぶ領域」から始めることです。また、実際の攻撃では「重要ポイント」が侵害される前に、ユーザー端末が侵入の入口となる可能性があります。より効果的なテストを実施するために、サーバーだけでなくユーザーのWindows端末もスコープに含めていただくことを推奨しています。

③ 関係者・社内調整 ― 誰が導入判断に関わるか

導入前は「技術評価」だけでなく「合意形成」が重要です。次の人たちとコミュニケーションを取っておくとスムーズです。

・IT管理者(情報システム部門、ネットワーク/サーバー担当者)

→テスト対象マシンの確認、 テスト対象とするIPアドレスレンジの共有、FWの通信ルールの許可、必要な権限を持つユーザーアカウントの用意、外部公開資産の確認、テストの事前/事後共有

・セキュリティ担当者(SOC/CSIRT/セキュリティチーム)

→ EDR/SIEMログの事前・事後確認、結果の活用方針の共有

・経営層/部門長

→ 「安全な疑似攻撃」であることの理解、リスク評価や投資判断への反映

IT管理者やセキュリティ担当者に加えて、結果をもとに投資判断をするマネジメント層が同じ絵を見られる状態が理想です。攻撃手法や攻撃経路が可視化されることは、説明材料としても強いポイントになります。

導入検討フェーズについて

導入検討フェーズとは、ワークショップやPoVを指します。Pentera製品の価値をより深く理解し、導入の判断材料として評価いただくプロセスです。

ワークショップに参加する

導入検討段階で、「実際にどのようなアウトプットが得られるのか」を体感し、社内関係者に説明できると効果的です。テクマトリックス株式会社では、次のようなPentera製品のソリューションを実際に体感できるワークショップをオンラインで定期的に開催しています。

ワークショップで体感可能な項目の例:

- Pentera製品による自動ペネトレーションテストをハンズオン形式にて体感できる

- Pentera でのテスト作成・実行・結果確認に必要な操作の難易度を確認できる

- Penteraで行える各テスト(自動ペンテスト/AD パスワード強度評価/ランサムウェアエミュレーション)で得られる具体的なアウトプットを把握できる

ご興味のある方やご参加を検討されている方はお気軽にお問い合わせください。

PoVについて

「自社にとって価値が出るか」やPentera製品の強みが「自社でも再現できるか」を短期間でご理解いただくためのフェーズです。PoVはお客様環境にてPentera Core /Cloud /Surfaceのテストを実行して、結果をご報告します。

PoVで評価可能な項目の例:

- 自組織の資産に自動ペネトレーションテストを実施し、侵入や横移動が可能となる弱点が存在しないかを検証する

- 実際のランサムウェア攻撃と同じ挙動を再現し、自社のセキュリティ製品がランサムウェアの脅威をどこまで防御できるかを検証する

- お使いのActive Directoryで使用されているユーザーパスワードの中に、簡単に解読できてしまうものやダークウェブに漏えいしたものがないかを実際にクラッキングして評価する

- 自組織がインターネットに公開している資産に対して実際に悪用可能な脆弱性が存在しないかを実際に攻撃して検証する

- AWSやAzureのクラウドの設定を検査して、実際に攻撃を試みることで攻撃者が悪用可能な弱点が存在しないかを検証する

- PoVでの評価結果を基に社内稟議を進め、意思決定を加速していきましょう。

自社の課題感と照らし合わせた上で、例えばBlack Box/Gray BoxテストやRansomware Emulationなど各機能・テストを実施し、製品に関する不明点をクリアにしたうえで評価していくのがおすすめです。

PoVでは、ヒアリングシートを活用して、現状の課題やご要望を把握した上で実施いたします。詳細や進め方について気になる方はぜひご相談ください。

まとめ:

Pentera製品導入前の検討について

Pentera製品は、CTEMを実現する上で欠かせない「攻撃者視点の継続的セキュリティ検証」をサポートします。

導入効果を最大化するためには、導入前に次の3点を準備しておくことが重要です。

- 目的の明確化(Core / Cloud / Surface のどこから始めるか)

- スコープの整理(最重要領域を優先)

- 関係者との合意形成(情シス〜マネジメント層まで)

さらにPenteraの価値をより具体的に把握するには、ワークショップでの事前体験やPoVによるお客様環境での評価が最も効果的です。

自社の課題に対してPentera製品がどのように適しているか確認したい方は、ぜひテクマトリックス株式会社にお気軽にご相談ください。